DVWAとは

DVWA(Damn Vulnerable Web Application)とは、意図的に脆弱性が存在するWebサーバが構築されている仮想マシンです。

アプリケーションの脆弱性を学習する際によく利用され、攻撃される対象であることから「やられサーバ」とも言われています。

DVWAには以下のカテゴリがあり、それぞれの3段階(Low、Medium、High)のレベルに分かれています。

- Brute Force : 総当たり攻撃

- Command Execution : コマンド実行

- CSRF : クロスサイト・リクエスト・フォージェリ

- File Inclusion : ファイルインクルード

- SQL Injection : SQLインジェクション

- SQL Injection (Blind) : ブラインドSQLインジェクション

- Upload : アップロード

- XSS reflected : 反射型クロスサイトスクリプティング

- XSS stored : 格納型クロスサイトスクリプティング

DVWAのダウンロード

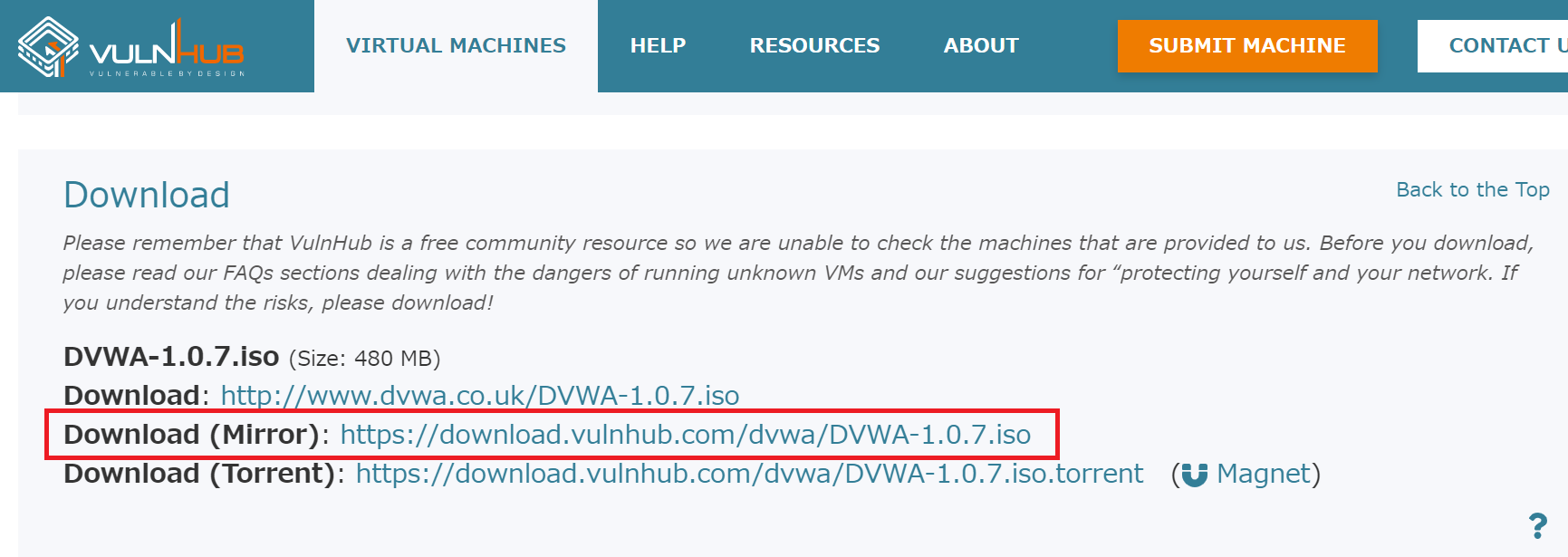

(1) 以下のDVWAのダウンロードサイトにアクセスします。

(2) Downloadのリンクをクリックします。今回は記事作成時点(2021年8月28日時点)の「DVWA-1.0.7.iso」をダウンロードします。

(3) 「DVWA-1.0.7.iso」というファイルがダウンロードされていることを確認します。

Virtualbox上にDVWAを構築

(1) Virtualboxをインストールしていない場合は、インストールします。インストール手順については、「仮想基盤構築のためにVirtualboxインストール」をご確認ください。

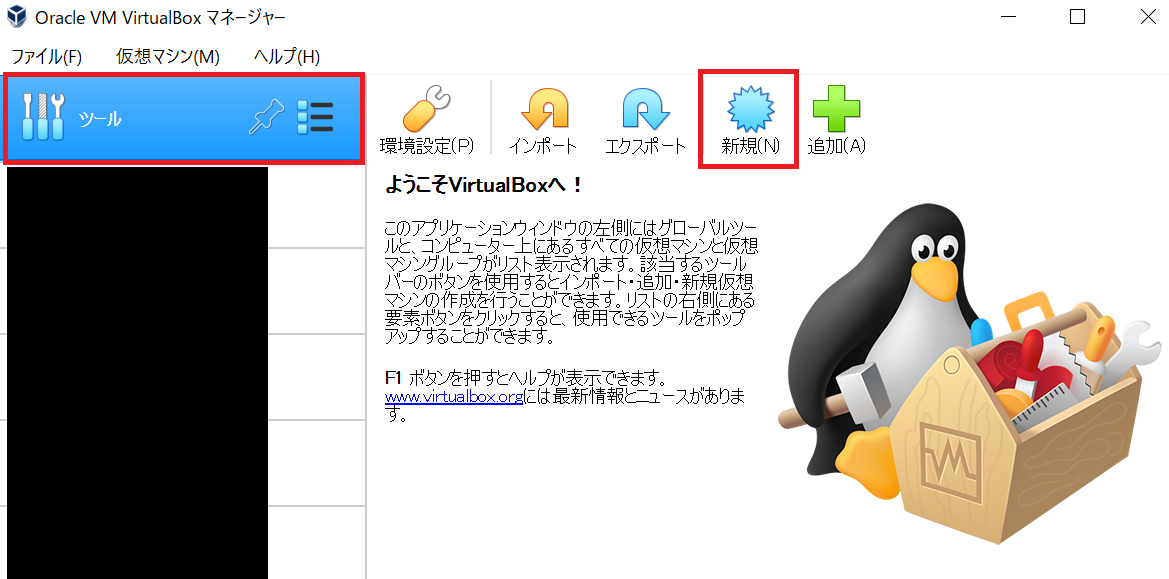

(2) Virtualboxを起動して、「ツール」の「新規」をクリックします。

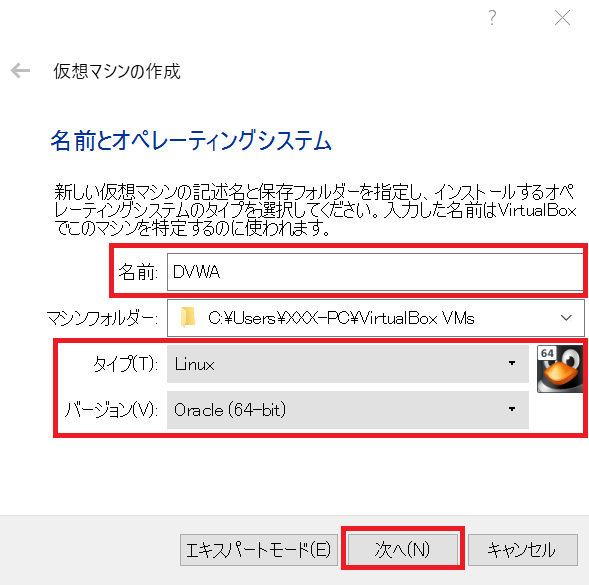

(3) 「名前」、「タイプ」、「バージョン」の3つの値を設定して、「次へ」をクリックします。

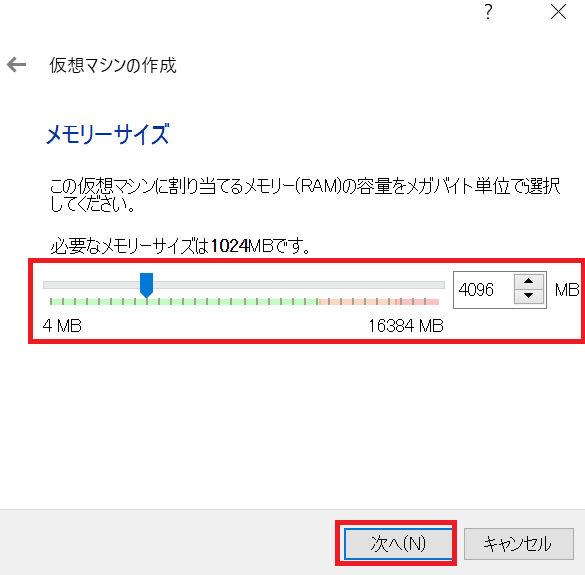

(4) 「メモリサイズ」を設定して、「次へ」をクリックします。

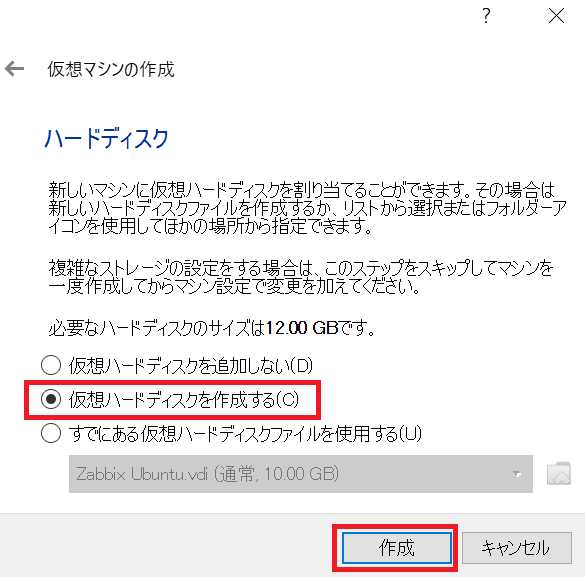

(5) 「仮想ハードディスクを作成する」を選択して、「作成」をクリックします。

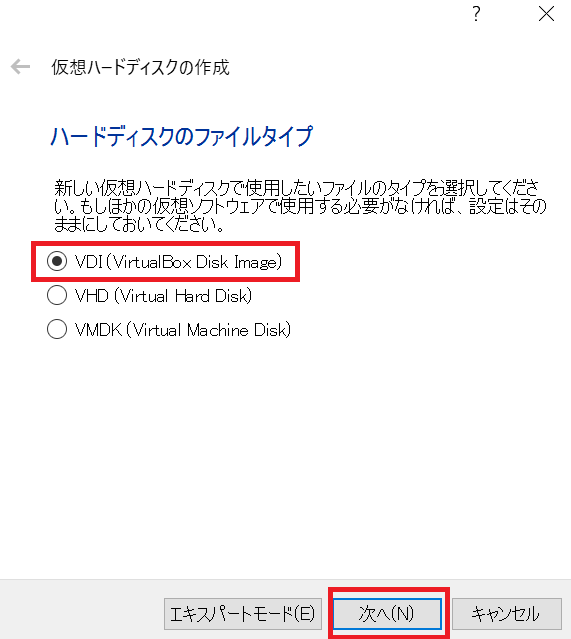

(5) 「VDI(VirtualBox Disk Image)」を選択して、「次へ」をクリックします。

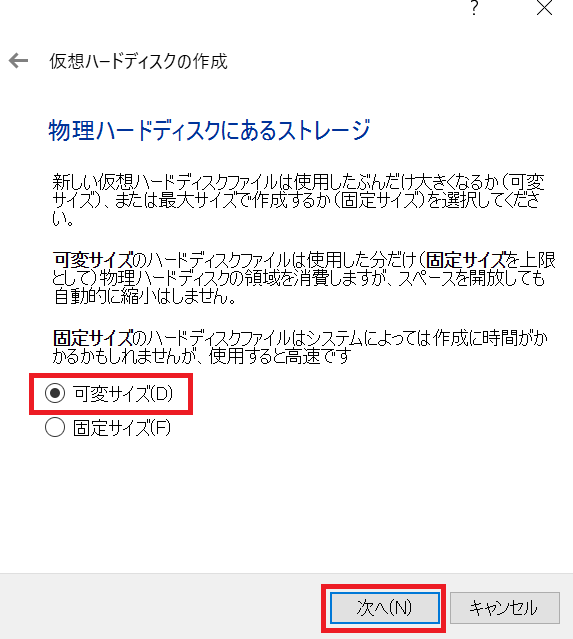

(5) 「可変サイズ」を選択して、「次へ」をクリックします。

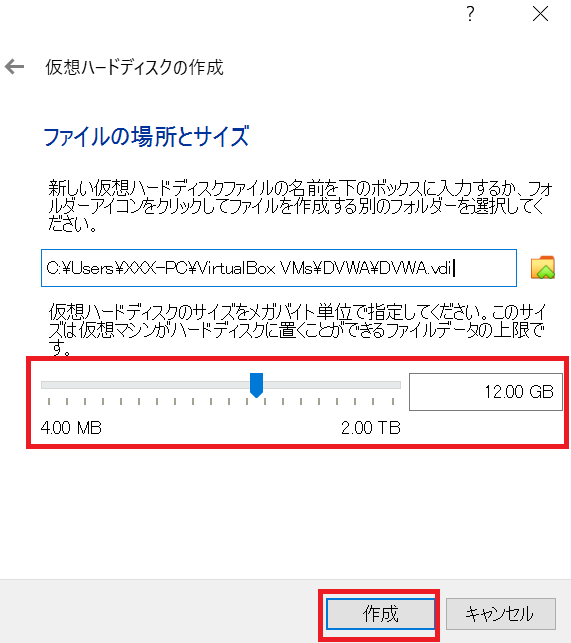

(5) 「仮想ハードディスクのサイズ」を選択して、「作成」をクリックします。

(5) 先ほど作成した仮想マシンを選択して、「設定」をクリックします。

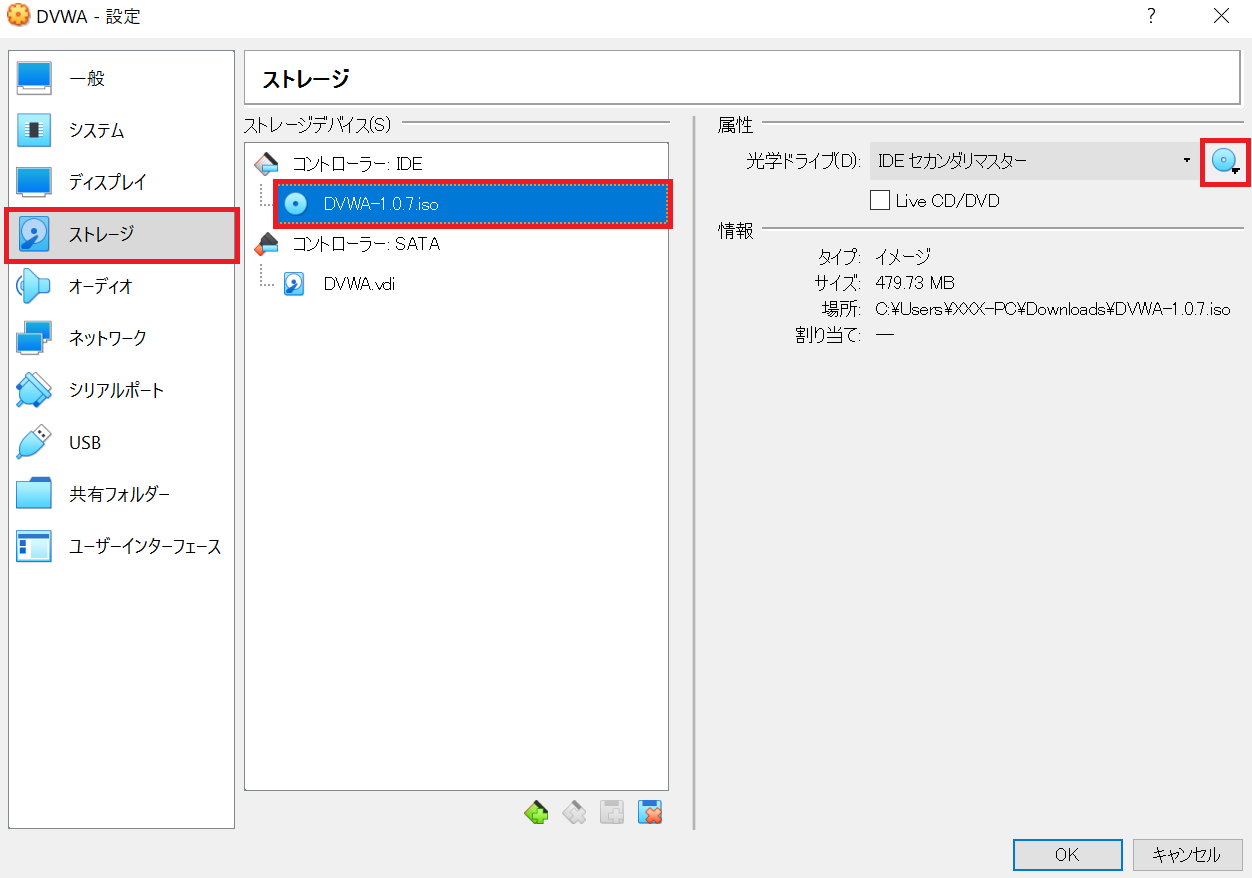

(5) 「ストレージ」の「コントローラ IDE」のディスクを選択して、右にあるディスクのアイコンをクリックします。その後、先ほどダウンロードしたDVWAのISOイメージファイルを選択します。

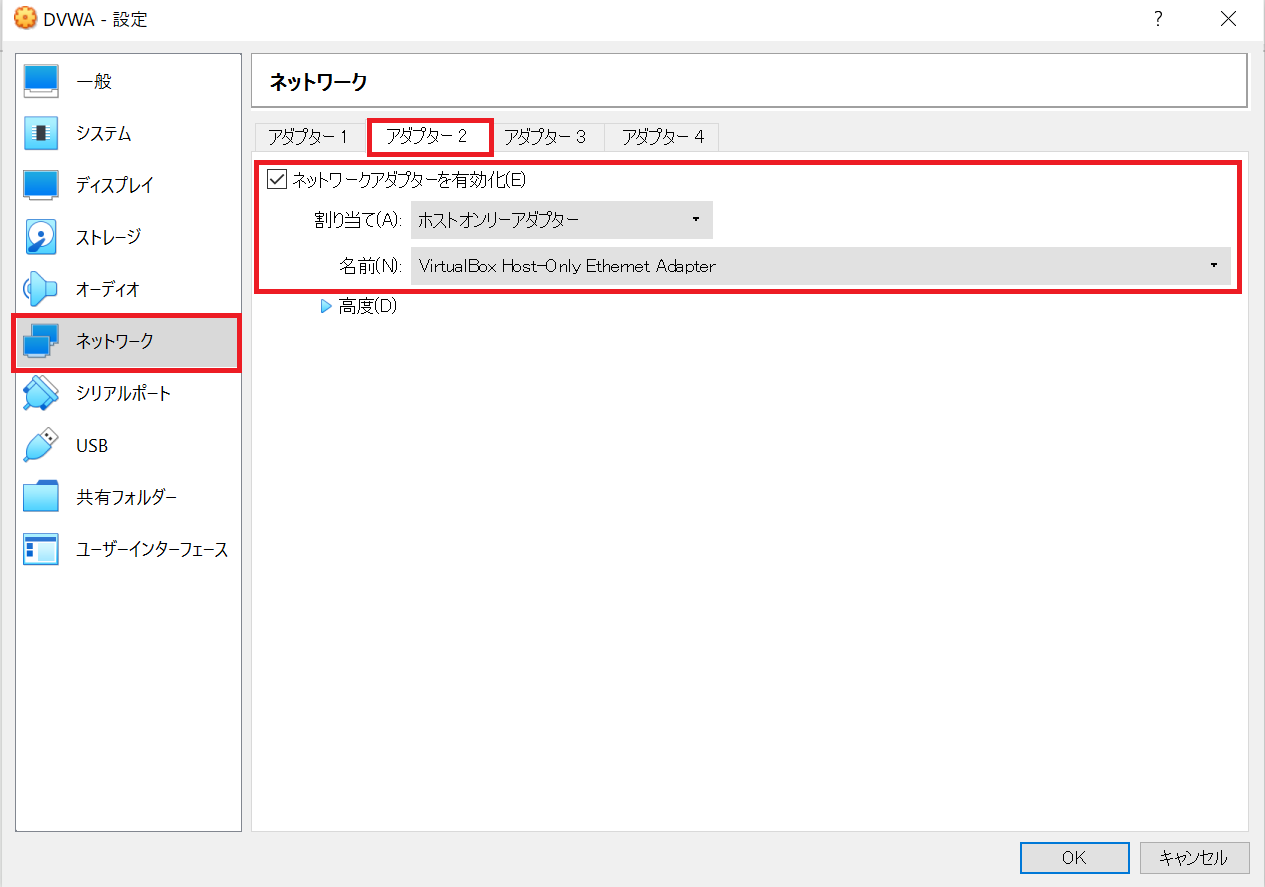

(7) 「ネットワーク」をクリックして、「アダプター2」タブをクリックします。その後、以下の設定をして「OK」をクリックしま

| 項目 | 設定値 |

|---|---|

| ネットワークのアダプターを有効化 | チェックを付けます |

| 割り当て | 「ホストオンリーアダプター」を選択 |

| 名前 | 「VirtualBox Host-Only Ethernet Adapter」を選択 ※もし空白しか選択できない場合はNICがないため、最後に記載している「[参考情報]VirtualBoxのホストオンリーアダプターのNIC追加」の手順を実施します。 |

(8) DVWAの仮想マシンをダブルクリックして、起動します。

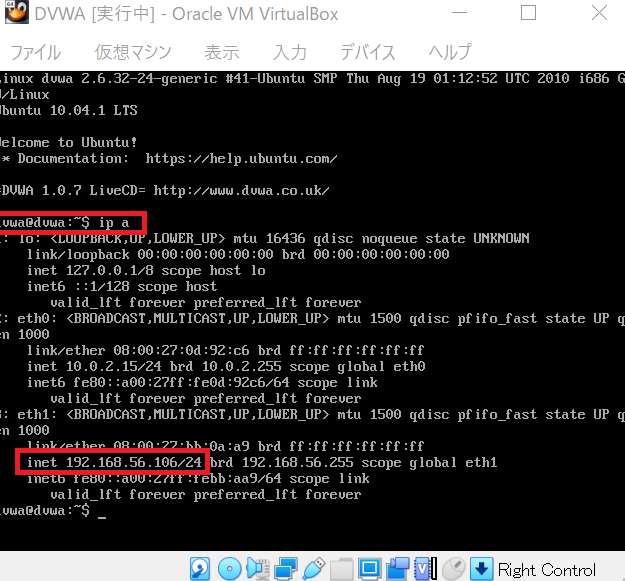

(9) 起動した後に、「ip a」コマンドを実行して、IPアドレスを確認します。

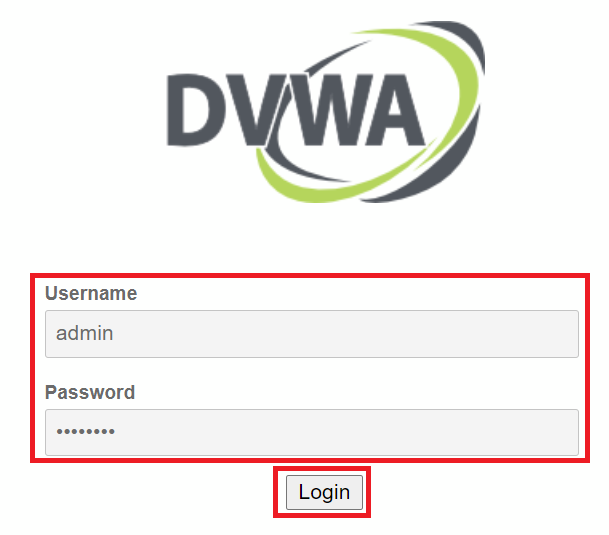

(10) ブラウザを起動して、「http://【DVWAのIPアドレス】/login.php」にアクセスします。

(11) 以下の認証情報を入力して、「Login」をクリックします。

・Username : admin

・Password : password

[参考情報]VirtualBoxのホストオンリーアダプターのNIC追加

ホストOS(Windows OS)にVirtualboxをインストールした場合、通常はVirtualboxのNICが追加されます。

しかし、VirtualboxのNICが追加されなかったり、仮想NICが消えてしまうことにより、ホストオンリーアダプターに設定してもホストOS(Windows OS)と通信ができないことがあります。

その時の解決手順として、Virtualboxのホストオンリーアダプターの仮想NICを追加する手順を記載します。

(1) ホストOS(Windows OS)上でコマンドプロンプトを実行して、以下のコマンドを実行します。

cd "C:\Program Files\Oracle\VirtualBox"

VBoxManage.exe hostonlyif create

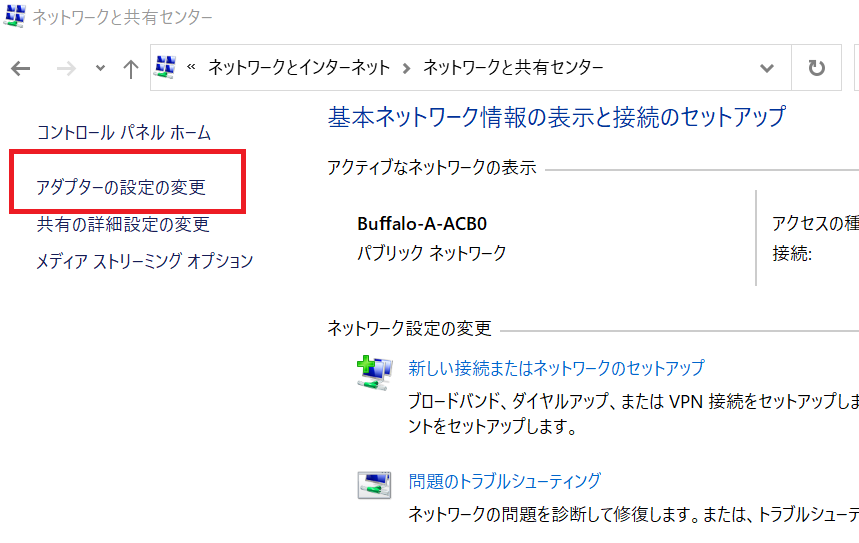

(2) コントロールパネルを起動して、「ネットワークとインターネット」をクリックします。

(3) 「ネットワークと共有センター」をクリックします。

(4) 「アダプターの設定の変更」をクリックします。

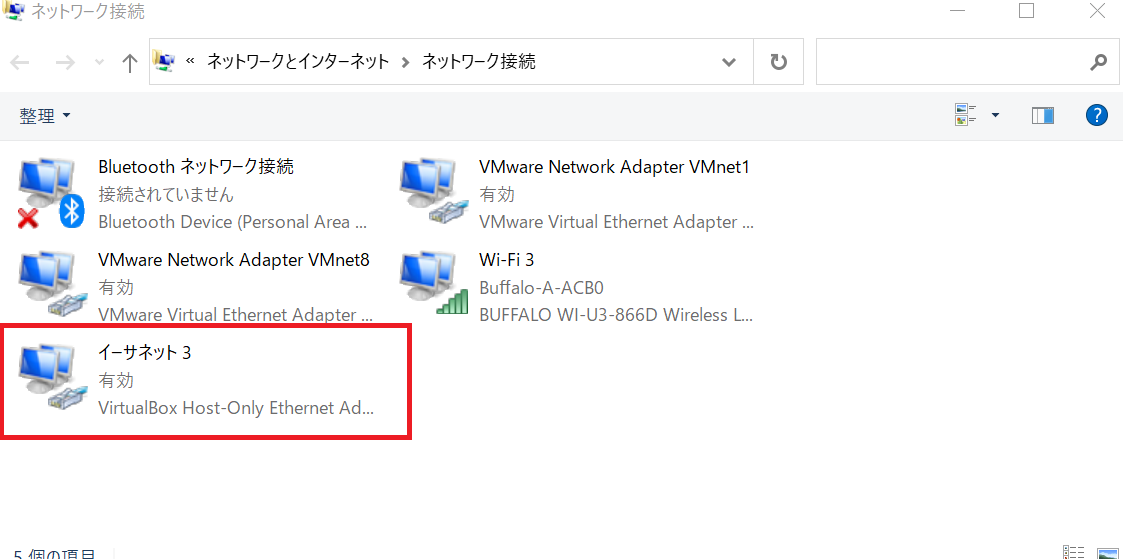

(5) ホストオンリーアダプターのアダプターが表示されていることを確認します。

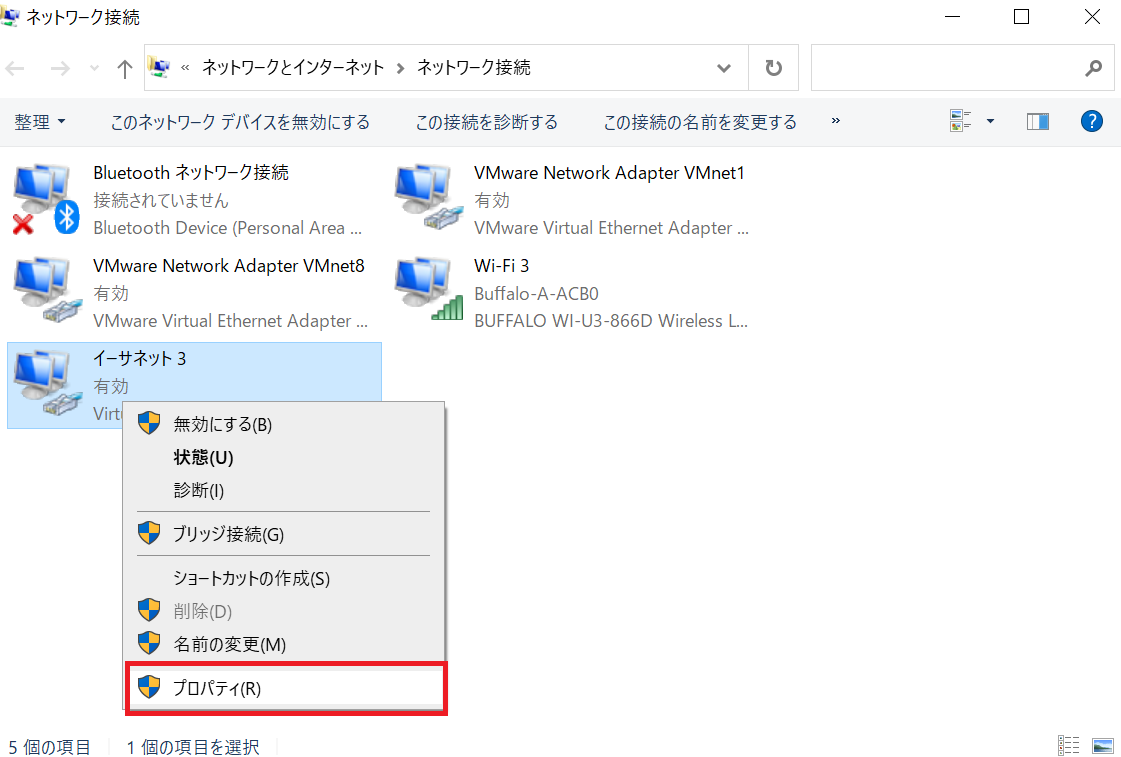

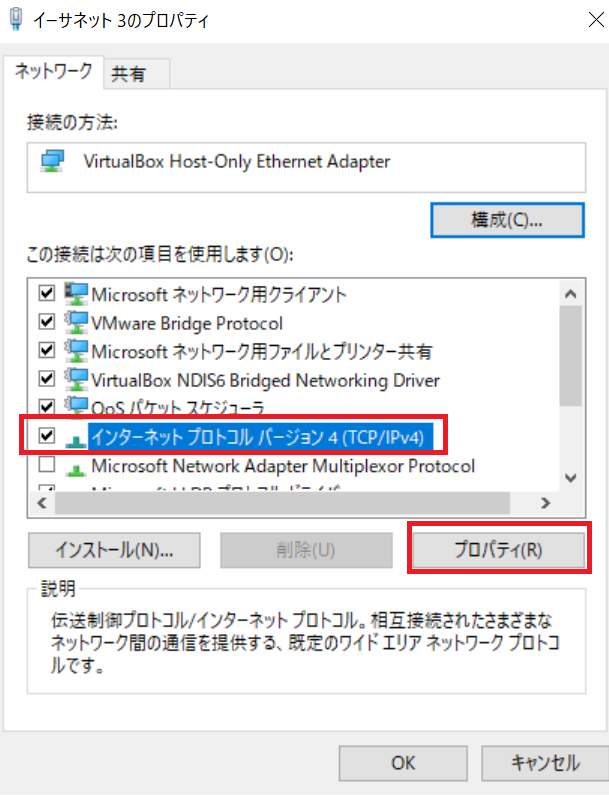

(6) ホストオンリーアダプターを右クリックで選択して、「プロパティ」をクリックします。

(7) 「インターネット プロトコル バージョン 4(TCP/IPv4)」をクリックして、「プロパティ」をクリックします。

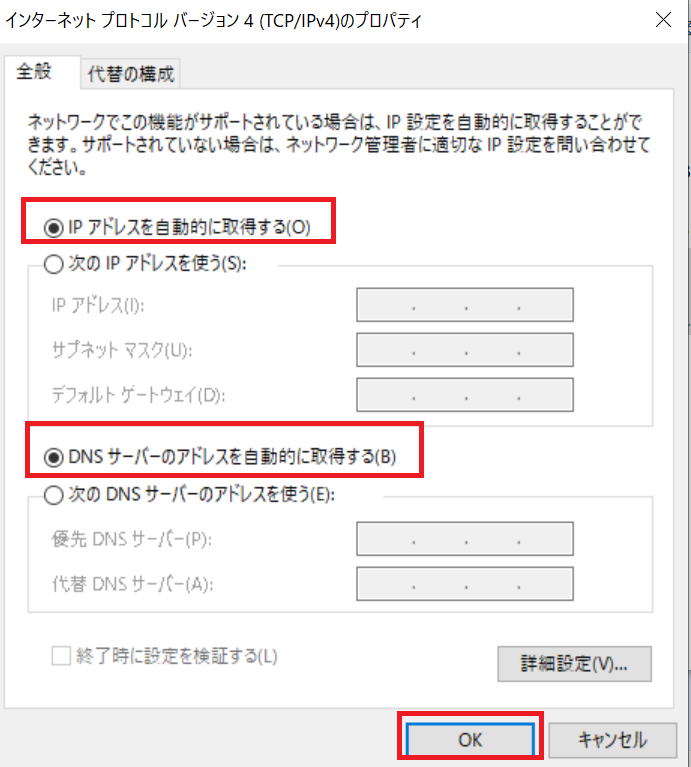

(8) 「IPアドレスを自動的に取得する」と「DNS サーバーのアドレスを自動的に取得する」にチェックを付けて、「OK」をクリックします。

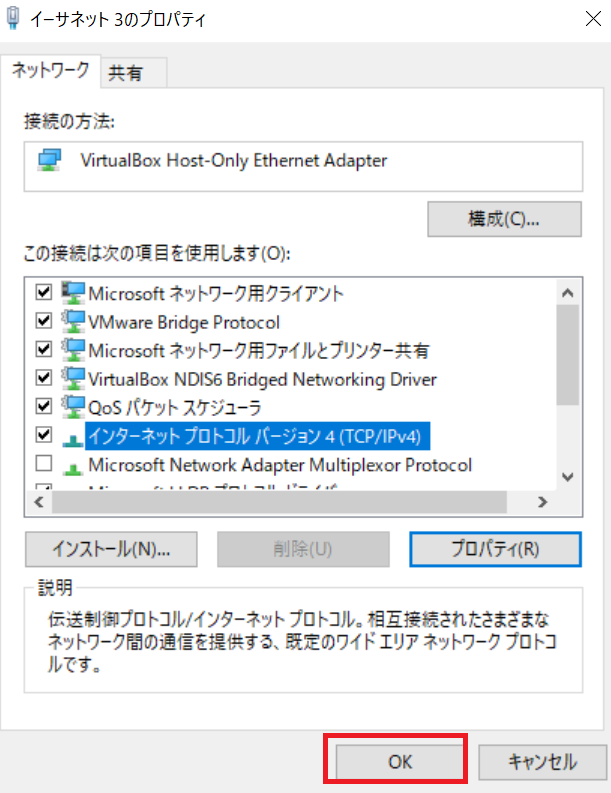

(9) 「OK」をクリックします。

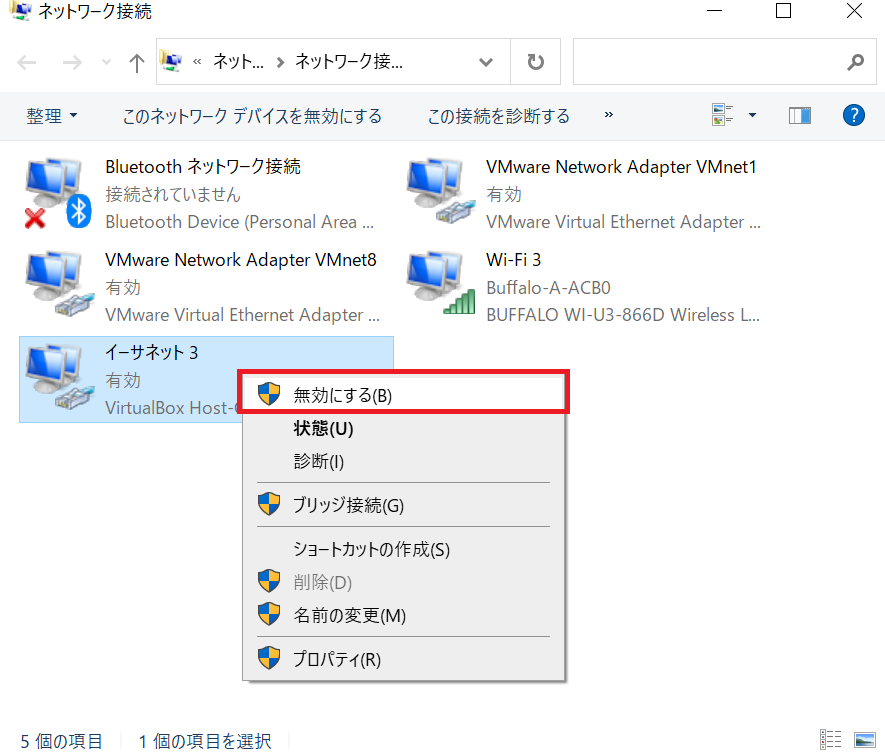

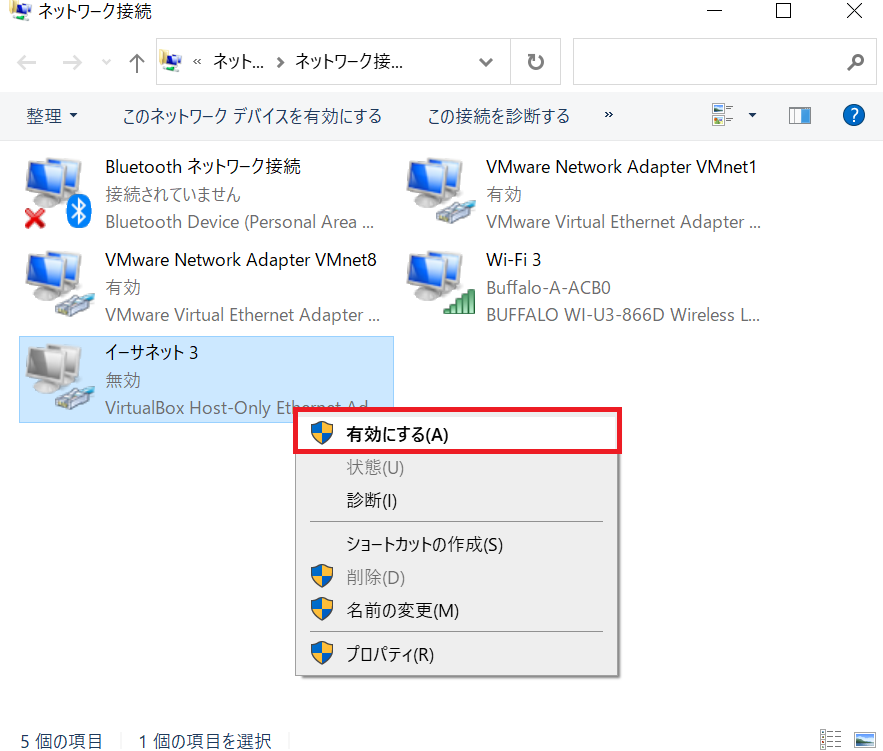

(10) ホストオンリーアダプターを右クリックで選択して、「無効にする」をクリックします。

(11) ホストオンリーアダプターを右クリックで選択して、「有効にする」をクリックします。

DVWAに関する記事

DVWAについての関連記事は以下の通りです。

必要に応じて、ご確認ください。

| No | タイトル | 記事の概要 |

|---|---|---|

| 1 | DVWA(Damn Vulnerable Web Application) を構築してみた | DVWAのバージョン1.0.7の構築手順を記載します。 |

| 2 | DVWAのBrute Forceの脆弱性の演習 | DVWAの環境を用いてBrute Force攻撃の 演習の例を記載します。 |

| 3 | DVWAのCommand Executionの脆弱性の演習 | DVWAの環境を用いてCommand Execution攻撃の 演習の例を記載します。 |

| 4 | DVWAのCross Site Request Forgery (CSRF)の 脆弱性の演習 | DVWAの環境を用いてCSRF攻撃の 演習の例を記載します。 |

| 5 | DVWAのFile Inclusionの脆弱性の演習 | DVWAの環境を用いてFile Inclusionの脆弱性を 悪用した攻撃の演習の例を記載します。 |

| 6 | DVWAのSQL Injectionの脆弱性の演習 | DVWAの環境を用いてSQL Injection攻撃の 演習の例を記載します。 |

| 7 | DVWAのFile Uploadの脆弱性の演習 | DVWAの環境を用いてFile Uploadの脆弱性を 悪用した攻撃の演習の例を記載します。 |

| 8 | DVWAのXSS reflectedの脆弱性の演習 | DVWAの環境を用いてXSS reflected攻撃の 演習の例を記載します。 |

| 9 | DVWAのXSS storedの脆弱性の演習 | DVWAの環境を用いてXSS stored攻撃の 演習の例を記載します。 |